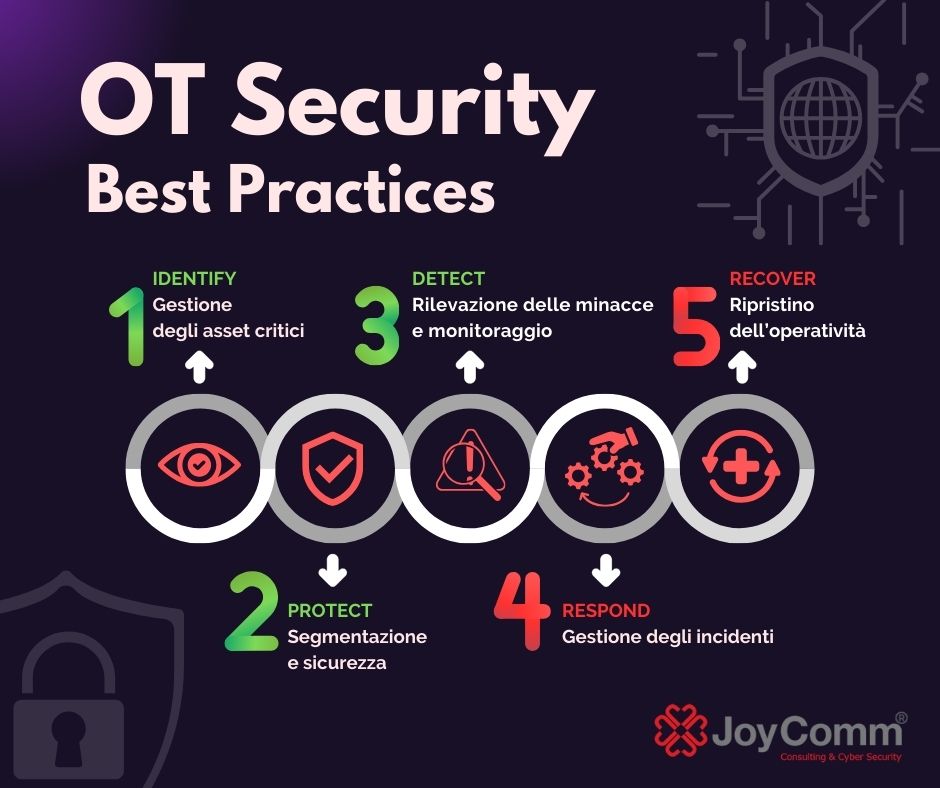

Nel panorama sempre più interconnesso delle infrastrutture critiche, l’Operational Technology (OT) gioca un ruolo fondamentale nell’assicurare il funzionamento sicuro e affidabile di settori vitali come l’energia, i trasporti e la produzione. Tuttavia, con l’aumento della digitalizzazione, i dispositivi OT diventano sempre più vulnerabili agli attacchi informatici e alle minacce cyber. In questo articolo, esploreremo le strategie e le best practice per proteggere l’OT, affrontando le sfide dalla gestione degli asset alla risposta agli incidenti e del ripristino delle operazioni.

Indice degli Argomenti

Identify: Gestione degli asset critici nell’OT

La gestione degli asset critici è il primo passo fondamentale per garantire la sicurezza degli apparati OT. Identificare e classificare correttamente gli asset permette alle organizzazioni di comprendere appieno le risorse a rischio e di adottare misure mirate per proteggerle da potenziali minacce e vulnerabilità. In questo paragrafo, esploreremo l’importanza della gestione degli asset e le best practice per una identificazione efficace nei settori industriali e più in generale dei framework di sicurezza OT.

Asset Management

La gestione degli asset è fondamentale per comprendere e proteggere le risorse critiche dell’OT. Identificare e classificare gli asset in base alla loro importanza e vulnerabilità aiuta a prioritizzare le misure di sicurezza. in un ambito come quello dell’Operational Technology e degli apparati industriali e di produzione, ci si imbatte spesso in realtà che non hanno alcun livello di visibilità dell’infrastruttura digitale in uso, e l’utilizzo di strumenti di visibilità aumentata diventa fondamentale per stabilire un primo perimetro di sicurezza.

Business Environment

Comprendere l’ambiente operativo e le esigenze commerciali è cruciale per sviluppare una strategia di sicurezza efficace per l’OT. Questo include la comprensione dei processi di produzione, delle catene di approvvigionamento e delle interconnessioni con altri sistemi.

Governance

Una solida governance della sicurezza OT implica l’allocazione di risorse, la definizione di ruoli e responsabilità, e l’implementazione di politiche e procedure per garantire la conformità e la protezione continua.

Risk Assessment

Condurre degli assesment di Rischio dell’infrastruttura attraverso l’utilizzo di algoritmi di valutazione consolidati e guidati da expertise consente di prendere decisioni informate sulla gestione dei rischi e sull’allocazione delle risorse.

Risk Management Strategy

La malleabilità dell’algoritmo di calcolo del rischio, diventa fondamentale anche per sviluppare una strategia di gestione dei rischi chiara e robusta consente di mitigare le minacce identificate e di proteggere l’OT da potenziali violazioni o interruzioni.

Protect: Protezione delle Operation Technology

La protezione degli asset di Operational Technology è essenziale per garantire la sicurezza e l’affidabilità delle infrastrutture critiche. Implementare efficacemente misure di protezione permette di limitare l’accesso non autorizzato, proteggere i dati sensibili e ridurre il rischio di compromissione dell’OT da parte di minacce esterne e interne. In questo paragrafo, esamineremo le diverse strategie e tecnologie utilizzate per proteggere l’OT e mantenere un ambiente operativo sicuro e protetto.

Awareness & Training

La consapevolezza e la formazione del personale sono fondamentali ( e richiesti dalla normativa) per garantire che tutti gli attori coinvolti nell’OT siano consapevoli delle minacce e delle migliori pratiche di sicurezza.

Access Control

Implementare controlli di accesso rigorosi per limitare l’accesso non autorizzato alle risorse dell’OT e proteggere i dati sensibili da intrusioni esterne e interne.

Data Security

Proteggere i dati critici che sono veicolati dai dispositivi OT attraverso l’implementazione di politiche e controlli di sicurezza per garantire la riservatezza, l’integrità e la disponibilità delle informazioni.

Info Protection

Utilizzare tecniche di protezione delle informazioni, come la crittografia e la pseudonimizzazione, per proteggere i dati sensibili e ridurre il rischio di compromissione delle informazioni.

Processes and Procedures Definition

Definire e implementare processi e procedure operativi sicuri per garantire che le attività dell’ OT siano eseguite in modo sicuro e affidabile.

Maintenance

Mantenere regolarmente gli asset e le infrastrutture dell’ OT per garantire che siano protetti da vulnerabilità e che funzionino in modo ottimale.

Protective Technology

Utilizzare tecnologie di protezione avanzate, come firewall, sistemi di rilevamento delle intrusioni e antivirus, per proteggere l’ OT da minacce informatiche esterne e interne.

Detect: Rilevamento delle minacce nelle Operation Technology

Il rilevamento tempestivo delle minacce è cruciale per proteggere i dispositivi OT da potenziali attacchi informatici e violazioni della sicurezza. Monitorare costantemente le attività dell’OT consente di identificare anomalie e eventi sospetti, permettendo una risposta pronta ed efficace agli incidenti di sicurezza. In questo paragrafo, esploreremo le metodologie e le tecnologie utilizzate per il rilevamento delle minacce nell’ OT e la continua protezione dell’ambiente operativo.

Anomalies & Events

Monitorare costantemente le attività dell’OT per rilevare eventuali anomalie o eventi sospetti che potrebbero indicare una potenziale violazione o compromissione della sicurezza. È fondamentale garantire una Continous Threath detection.

Security Continous Monitoring

Implementare sistemi di monitoraggio continuo della sicurezza per identificare e rispondere prontamente a eventuali minacce o violazioni dell’OT, sistemi di FIM ed altro.

Detection Processes

Sviluppare processi e procedure per la rilevazione tempestiva e l’indagine delle minacce all’ OT, garantendo una risposta rapida ed efficace agli incidenti di sicurezza.

Respond: Risposta agli incidenti nelle Operation Technology

Una risposta immediata ed efficace agli incidenti è fondamentale per mitigare gli impatti negativi sull’ Operational Technology e ripristinare rapidamente le operazioni normali. Sviluppare piani dettagliati di risposta agli incidenti, coordinare comunicazioni chiare e condurre analisi approfondite sono elementi chiave per affrontare con successo le minacce alla sicurezza delle OT. In questo paragrafo, esamineremo le migliori pratiche e le strategie per pianificare e gestire la risposta agli incidenti nell’ OT.

Response Planning

Sviluppare piani dettagliati di risposta agli incidenti per affrontare prontamente e in modo efficace le minacce alla sicurezza dell’OT, riducendo al minimo gli impatti negativi sulle operazioni.

Communications

Stabilire canali di comunicazione chiari e protocolli per coordinare la risposta agli incidenti e informare le parti interessate interne ed esterne.

Analysis

Condurre analisi approfondite sugli incidenti di sicurezza per identificare le cause radici e migliorare continuamente le misure di protezione dell’OT.

Mitigation

Attuare misure di mitigazione per ridurre al minimo gli impatti degli incidenti di sicurezza e ripristinare rapidamente le operazioni normali dell’OT per poi implementare misure automatizzate di remediation.

Improvements

Identificare aree di miglioramento e implementare azioni correttive per rafforzare la sicurezza dell’OT e prevenire futuri incidenti.

Recover: Ripristino dell’operatività

Il ripristino rapido ed efficiente dell’Operation Technology è essenziale per minimizzare gli impatti degli incidenti di sicurezza (misurati in Cost to second [indicizzazione]) e ripristinare le operazioni di normale operatività nel minor tempo possibile.

Attraverso la pianificazione anticipata, l’implementazione di miglioramenti continui e una comunicazione trasparente con le parti interessate, le organizzazioni possono garantire una ripresa senza problemi dopo un’interruzione. In questo paragrafo, esploreremo le strategie e le azioni necessarie per pianificare, eseguire e migliorare il processo di ripristino dell’OT.

Recovery Planning

Sviluppare piani di ripristino per ripristinare le operazioni dell’OT in modo rapido ed efficiente dopo un incidente di sicurezza o un’interruzione.

Improvements

Valutare costantemente i processi di ripristino e implementare miglioramenti per garantire una rapida e completa ripresa delle operazioni dell’OT.

Communications

Comunicare in modo trasparente con tutte le parti interessate durante il processo di ripristino per mantenere la fiducia e la trasparenza.